VPN代理与流量流向分析

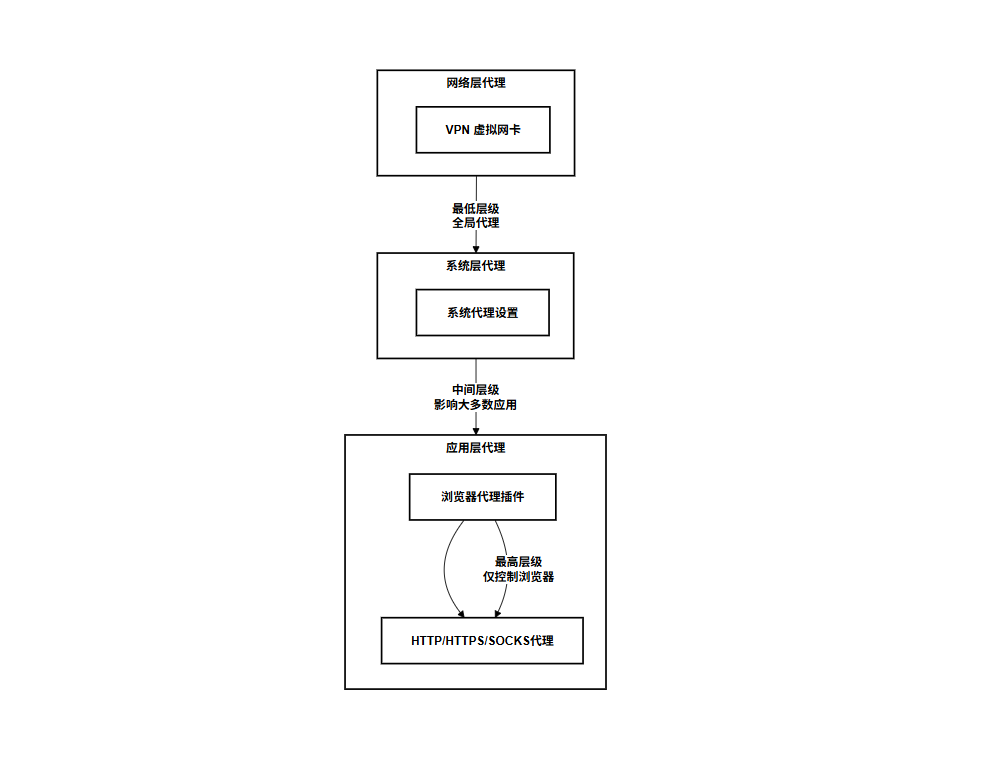

一、代理层级架构与优先级原理

1. 网络层代理(VPN)- 最底层

- 工作层级:操作系统内核层

- 技术代表:OpenVPN、WireGuard、IPsec

- 控制粒度:全局代理 - 所有应用程序流量

- 技术比喻:给电脑虚拟搬迁到VPN服务器机房

- 特点:透明性高、安全性强,但灵活性差

2. 系统层代理 - 中间层

- 工作层级:操作系统应用层协议

- 技术代表:Windows/MacOS系统代理设置

- 控制粒度:系统级 - 影响遵守系统设置的应用程序

- 技术比喻:设立总的收发室处理外寄信件

- 特点:配置方便,但容易被应用程序绕过

3. 应用层代理 - 最高层

浏览器插件(SwitchyOmega等):

- 控制粒度:进程级 - 仅控制浏览器流量

- 技术比喻:书房内的智能路由器

- 存在意义:提供最精细的流量控制,实现国内外网站分流

应用程序内置代理:

- 控制粒度:应用级 - 仅影响单个应用程序

- 特点:配置独立,针对性强的网络通道

二、四大核心场景流量走向详解

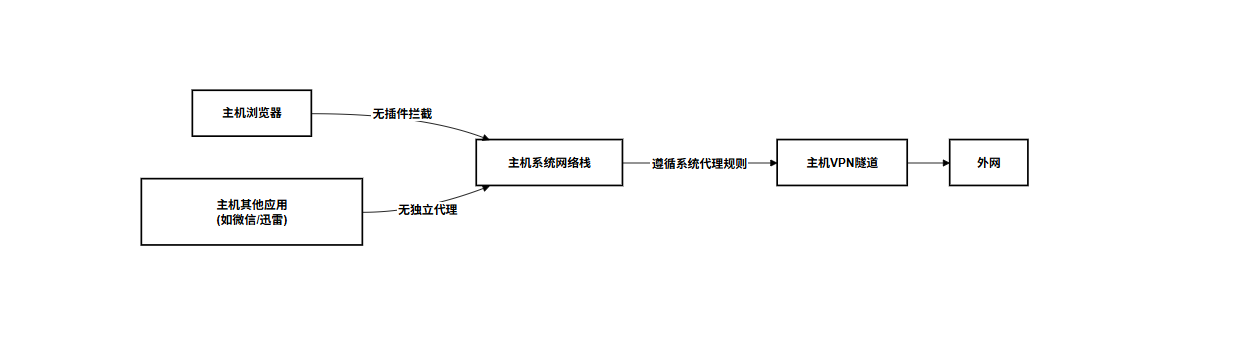

场景1:主机标准VPN模式(无冲突)

核心逻辑:最标准的VPN使用场景。所有应用程序流量都遵循系统级代理设置,通过VPN隧道加密转发,实现全局网络匿名化。

适用场景:需要完全匿名、安全加密所有流量的环境。

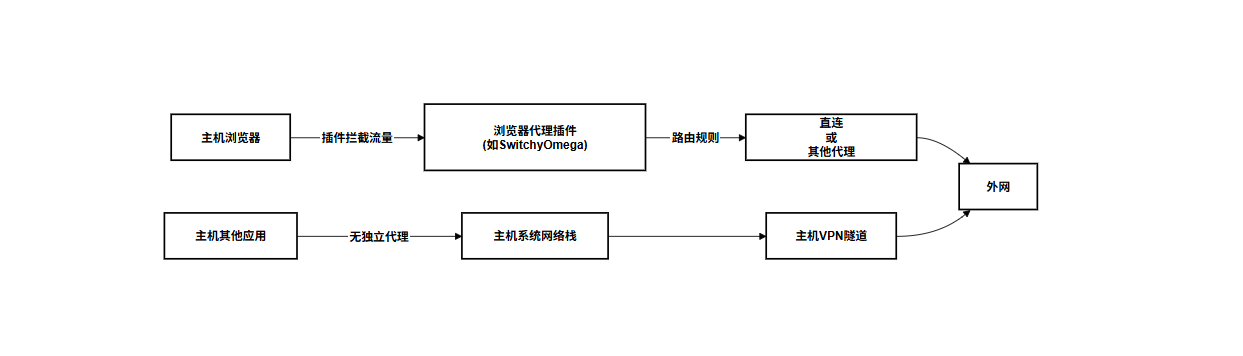

场景2:主机浏览器代理分流(主动绕行)

核心逻辑:浏览器插件优先级高于系统代理,实现精细化流量分流。浏览器按插件规则转发(国内外网站分流),其他应用仍走VPN通道。

存在意义:解决VPN”一刀切”的弊端,优化访问速度,避免国内流量绕行。

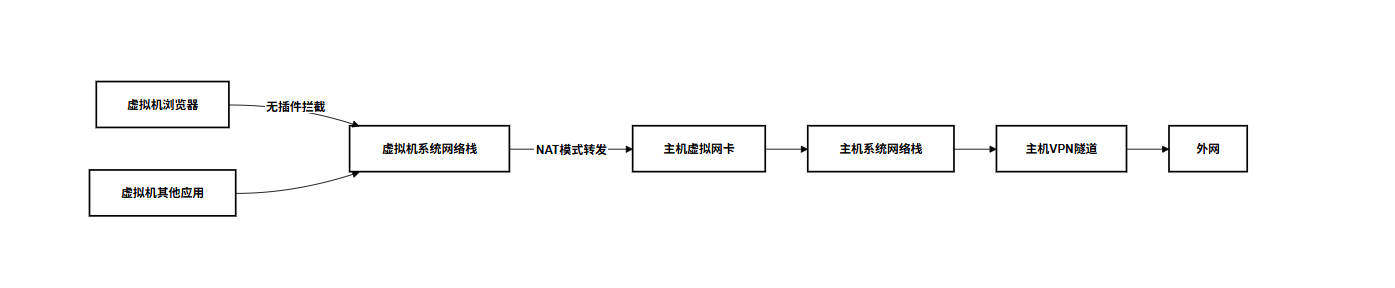

场景3:虚拟机理想共享模式(透明代理)

核心逻辑:虚拟机通过NAT模式完全依赖主机网络路由,继承主机VPN设置,实现”透明代理”效果。

前提条件:

- 虚拟机设为NAT模式

- 关闭虚拟机内所有代理插件

- 主机运行全局VPN

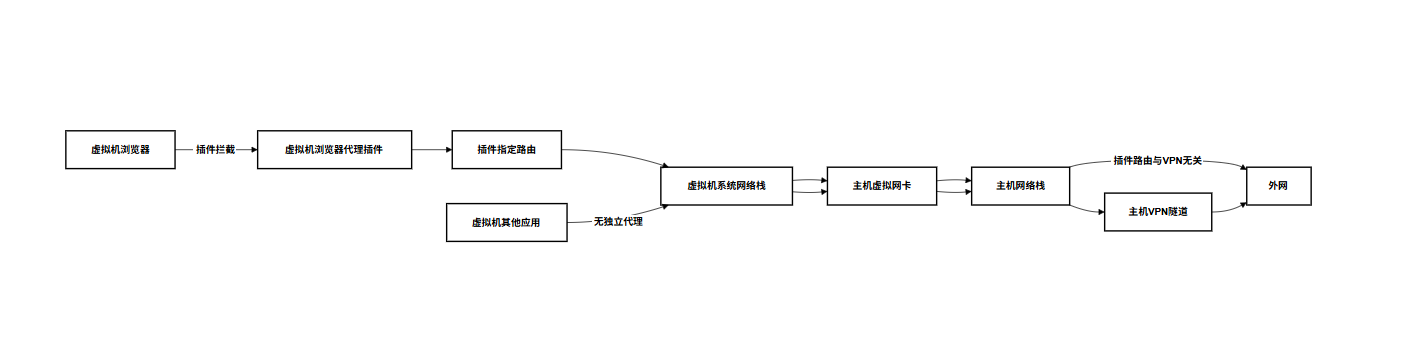

场景4:虚拟机代理冲突(嵌套绕行)

核心逻辑:虚拟机内浏览器插件拦截流量,导致浏览器绕开主机VPN,形成代理嵌套冲突。

问题根源:虚拟机内的高优先级代理规则覆盖了主机的低优先级代理规则。

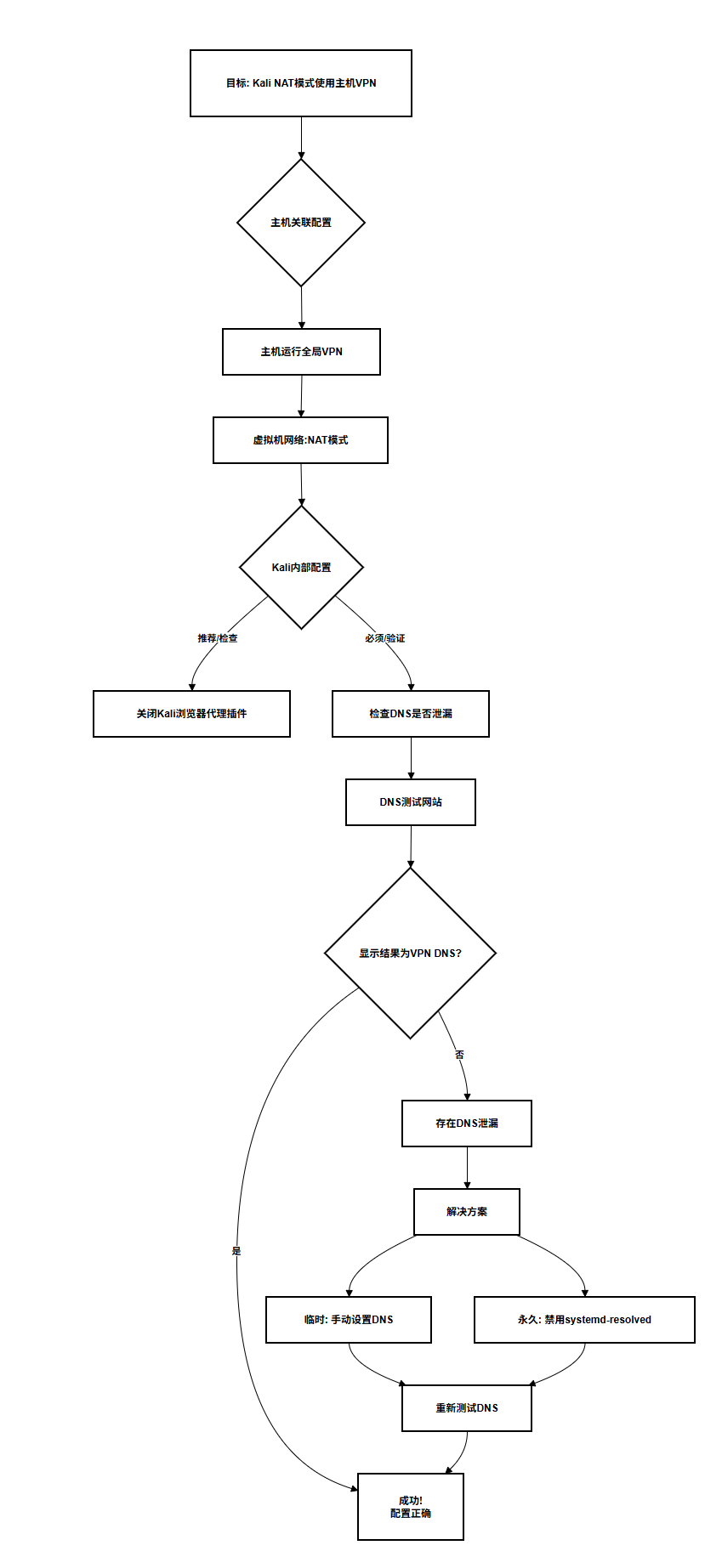

三、Kali 虚拟机配置

完整配置检查清单

为确保Kali虚拟机正确共享主机VPN,请按以下流程系统配置:

关键配置步骤

1. 基础环境配置

- 主机VPN:必须使用系统级全局VPN(OpenVPN、WireGuard等)

- 网络模式:虚拟机设置为NAT模式(默认)

2. DNS泄漏解决方案

临时方案(测试用):

1 | sudo nano /etc/resolv.conf |

永久方案(推荐):

1 | sudo systemctl disable systemd-resolved |

四、验证与故障排除

基础验证方法

IP地址检测:

1

2curl ifconfig.me

# 访问:WhatIsMyIPAddress.com预期:显示IP应与VPN服务器位置一致

DNS泄漏测试:

- 访问 DNS Leak Test

- 执行 Extended Test

预期:不应出现本地ISP的DNS服务器

故障排除 checklist

- ✅ 主机VPN是否正常连接

- ✅ 虚拟机是否为NAT模式

- ✅ 虚拟机浏览器代理插件是否关闭

- ✅ DNS是否配置正确且无泄漏

- ✅ 系统时间是否同步(影响HTTPS)

五、知识总结

代理选择策略

| 需求场景 | 推荐代理方式 | 理由 |

|---|---|---|

| 全局匿名安全 | 网络层VPN | 所有流量加密,完全匿名 |

| 网页浏览优化 | 浏览器插件 | 国内外分流,速度最优 |

| 办公环境统一 | 系统代理 | 统一管理,配置简便 |

| 虚拟机共享 | NAT模式+VPN | 透明代理,无需复杂配置 |

关键原则

- 理解代理层级:浏览器插件 > 系统代理 > VPN

- 虚拟机前提:NAT模式是共享主机VPN的基础

- DNS安全:DNS泄漏是最大的安全隐患

- 按需配置:根据实际需求选择合适的代理层级

六、浏览器插件使用

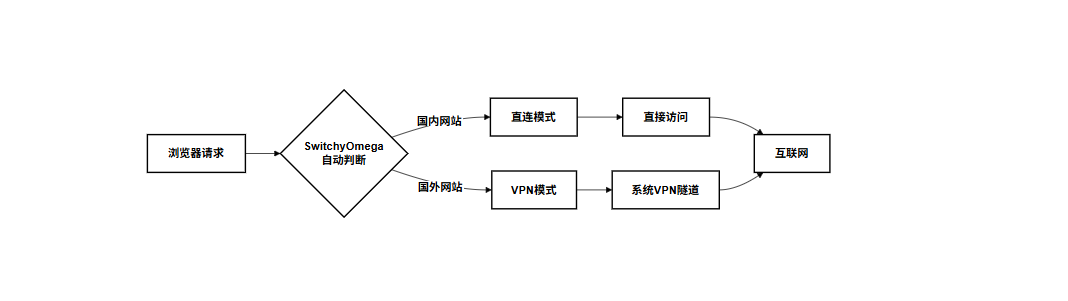

方法一:SwitchyOmega + 系统VPN联动(推荐)

基础环境准备

- 系统VPN:连接你的全局VPN(OpenVPN、WireGuard等)

- SwitchyOmega:在浏览器中安装并配置

SwitchyOmega配置步骤: 创建两个情景模式:

直连模式(Direct)

- 类型:直接连接

- 用于访问国内网站VPN模式(System VPN)

- 类型:直接连接(是的,直接连接!)

- 因为系统VPN已经在全局工作,这里选择直接连接就会走系统VPN

配置自动切换模式(Auto Switch):

1 | // 在自动切换的规则列表中配置 |

使用更智能的方案:使用规则列表

导入现成的规则列表:

- 在Auto Switch模式中点击”从文件恢复”

- 导入以下规则列表之一:

- GFWList:最全面的被墙网站列表

- ChinaList:中国国内网站列表

或者使用在线规则列表:

1 | https://raw.githubusercontent.com/gfwlist/gfwlist/master/gfwlist.txt |

配置完成后,流量走向如下:

方法二:纯SwitchyOmega代理方案(替代方案)

如果系统VPN不稳定,可以在SwitchyOmega中直接配置代理:

配置代理服务器情景模式:

- 名称:My VPN

- 协议:SOCKS5 或 HTTP

- 服务器:你的VPN服务器地址

- 端口:对应的代理端口

自动切换规则

1 | // 国内CDN和常用服务直连 |

方法三:进阶优化配置

- 性能优化规则

1 | // 图片、视频直连(加速加载) |

- 条件规则

1 | // 根据网络环境自动调整 |

验证配置效果

- 测试国内网站

1 | # 访问以下网站应显示国内IP |

- 测试国外网站

1 | # 访问以下网站应显示VPN服务器IP |

- 使用检测网站

- IP检测:whatismyipaddress.com

- DNS检测:dnsleaktest.com